IT-Sicherheit

Inhalte von signierten PDF-Dokumenten unbemerkt veränderbar

2019 hatten Bochumer Forscher Schwachstellen in der PDF-Signatur entdeckt. Sie erlaubten es, den Inhalt von Dokumenten unbemerkt zu manipulieren. Nun zeigt das Team, dass die ergriffenen Gegenmaßnahmen kaum wirken.

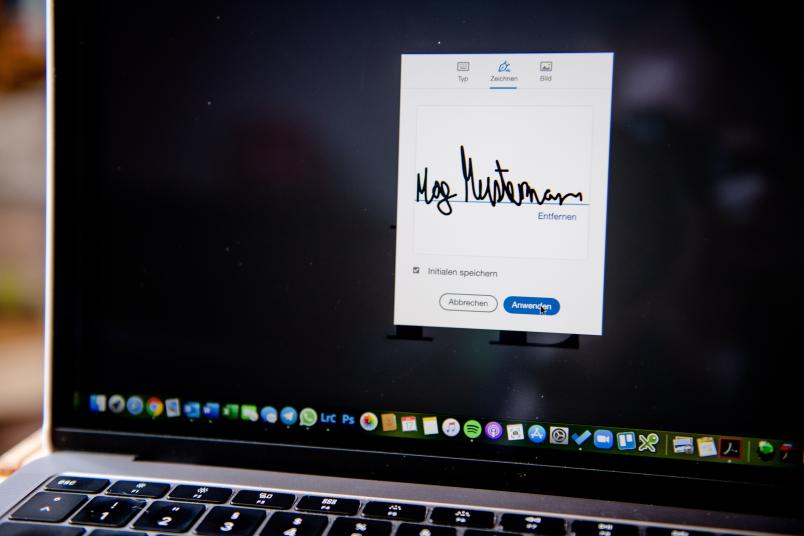

Eine neue Sicherheitslücke in der digitalen Signatur von PDF-Dokumenten haben Forscher des Horst-Görtz-Instituts für IT-Sicherheit (HGI) der RUB gefunden. PDF-Signaturen werden verwendet, um wichtige Dokumente wie Rechnungen oder Verträge vor Veränderungen zu schützen. Bereits 2019 hatte die Gruppe darauf aufmerksam gemacht, dass Inhalte von PDF-Dokumenten trotz Signatur manipuliert werden können. Die Hersteller vieler PDF-Anwendungen hatten daraufhin Gegenmaßnahmen ergriffen. In der aktuellen Studie zeigen die IT-Experten, dass sich Dokumenteninhalte trotzdem in vielen Programmen auf mehrere Weisen unbemerkt verändern lassen.

Details zu den Angriffen, die sie Shadow Attacks tauften, veröffentlichten die Wissenschaftler am 22. Juli 2020 auf der Webseite pdf-insecurity.org.

Nach Bekanntwerden der 2019 beschriebenen Sicherheitslücken basierte eine weitverbreitete Gegenmaßnahme darauf, Nutzerinnen und Nutzer über Veränderungen an einem signierten PDF-Dokument zu informieren. Die Veränderungen werden dabei in „potenziell gefährlich“ und „ungefährlich“ eingestuft. Die ungefährlichen und somit erlaubten Änderungen an den PDF-Dokumenten untersuchten Dr. Christian Mainka, Dr. Vladislav Mladenov (zurzeit Gastprofessor an der Universität Konstanz), Simon Rohlmann und Prof. Dr. Jörg Schwenk vom Lehrstuhl für Netz- und Datensicherheit genauer.

Fast alle untersuchten Programme haben Schwachstellen

Die Forscher überprüften 28 populäre PDF-Dokumentenbetrachter für die Betriebssysteme Windows, Mac-OS und Linux. Bei 15 Anwendungen fanden sie gravierende Schwachstellen: Nutzerinnen und Nutzer erhielten keine Warnung, dass das Dokument verändert worden war. Weitere zehn Anwendungen zeigten zwar Hinweise an, stuften die getätigten Veränderungen aber nicht als Manipulation ein. „Das Ergebnis ist alarmierend. Wir konnten Teile oder sogar das gesamte signierte Dokument manipulieren, ohne dass die Signaturprüfung diese Veränderung bemerkte“, sagt Vladislav Mladenov.

Eine Übersicht aller getesteten und betroffenen Anwendungen ist online einsehbar.