IT-Sicherheit

Wie sicher kritische Infrastrukturen vor Hackerangriffen sind

Die Steuerung von Windparks läuft teils über das Mobilfunknetz. Das birgt Risiken.

Kritische Infrastrukturen wie Windparks werden teilweise über das Mobilfunknetz gesteuert. Wie sicher diese Kommunikation vor Angriffen von außen ist, testen Forscher am Bochumer Horst-Görtz-Institut für IT-Sicherheit (HGI) mit neu entwickelten Tests. Im Projekt Bercom kooperiert das Team der Ruhr-Universität Bochum unter anderem mit Kollegen der Technischen Universität Dortmund, mit dem Ziel, kritische Infrastrukturen in Europa widerstandsfähiger gegen Hackerangriffe zu machen. Über die Forschung berichtet das Bochumer Wissenschaftsmagazin Rubin.

Veraltete Technik im Einsatz

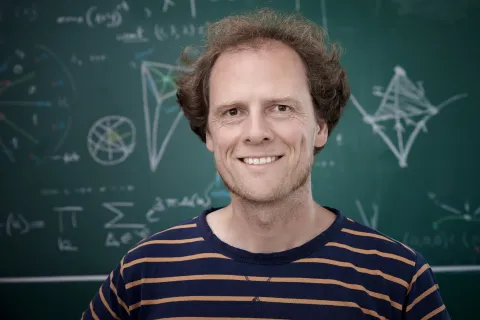

Da Windräder oft über große Flächen verstreut sind, können sie nicht alle über Kabel gesteuert werden. „Zumindest auf der letzten Strecke benötigt man Mobilfunk dafür“, sagt David Rupprecht, Doktorand am HGI und Mitarbeiter im Projekt Bercom. Eine zuverlässige Steuerung solcher Anlagen ist wichtig, beispielsweise um eine Kontrolle über die erzeugte Energiemenge zu haben. Ist sie viel höher als die abgenommene Energiemenge, wird das Stromnetz überlastet, und es kann zu Ausfällen kommen. Angreifer können das System stören, indem sie eine überschüssige Stromproduktion zulassen und Sicherheitsmaßnahmen des Systems außer Kraft setzen.

„In vielen kritischen Infrastrukturen kommt derzeit veraltete und somit unsichere Kommunikationstechnologie zum Einsatz“, so Rupprecht. Zum Beispiel der überholte Mobilfunkstandard GSM. Im Privatbereich ist er von dem neuen Standard LTE abgelöst worden.

Handys statt Windrädern

Rupprecht entwickelte Tests, mit denen er die Sicherheit der Chipsätze in den Steuereinheiten von Windkraftanlagen überprüfen konnte. Konkret interessierten ihn die Verschlüsselungs- und Authentifizierungstechniken, die bei der Kommunikation zum Einsatz kommen. Die Verschlüsselung verhindert, dass ein Angreifer Nachrichten mitlesen kann und so Informationen über das System erhält. Die Authentifizierung verhindert, dass ein Angreifer sich als ein echtes Mobilfunknetz ausgeben und somit gefälschte Befehle an die Steuereinheit senden kann.

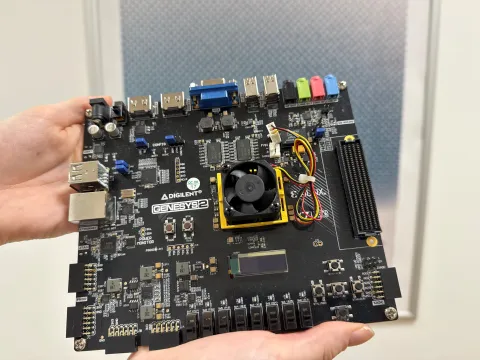

Da in Mobiltelefonen die gleichen Chipsätze verbaut sind wie in den Steuereinheiten von Windkraftanalgen, konnte David Rupprecht seine Tests stellvertretend an Handys durchführen. Mit sogenannten Software Defined Radios imitierte er eine LTE-Basisstation, die Signale an die Mobiltelefone sendet und Signale von diesen empfängt. Damit simulierte er Angriffe auf verschiedene Chipsätze.

Verschlüsselung unzureichend

Das Ergebnis: Von zehn getesteten Mobiltelefonen warnte keines seinen Nutzer vor einem unverschlüsselten Datenaustausch. Bei der Authentifizierung fiel hingegen nur eines durch den Test, die anderen neun erkannten gefälschte Nachrichten und ließen deren Empfang nicht zu.

Im Rahmen des Projekts wollen die Bochumer und Dortmunder Wissenschaftler gemeinsam mit weiteren Partnern aus Forschung und Industrie LTE zu einem sichereren Mobilfunkstandard für den Energiesektor machen.