IT-Sicherheit

Wenn Sprachassistenten zuhören, obwohl sie gar nicht sollen

„Alexa“, „Hey Siri“, „OK Google“ – auf solche Trigger sollen Sprachassistenten reagieren. Sie springen aber auch bei vielen anderen Wörtern an

Welche Wörter Sprachassistenten versehentlich anspringen lassen, haben Forscherinnen und Forscher der RUB und des Bochumer Max-Planck-Instituts (MPI) für Cybersicherheit und Schutz der Privatsphäre untersucht. Sie erstellten eine Liste von englischen, deutschen und chinesischen Begriffen, die von verschiedenen Sprachassistenten wiederholt als Aufforderung zum Zuhören fehlinterpretiert wurden. Immer wenn die Systeme anspringen, schneiden sie eine kurze Sequenz des Gesagten mit und übermitteln die Daten an den Hersteller, teilweise ohne dass die Nutzerinnen und Nutzer das bemerken. Die mitgelieferten Audioschnipsel werden dann von Angestellten der Konzerne transkribiert und überprüft. So können Fetzen von sehr privaten Unterhaltungen bei Firmen landen.

Über die Ergebnisse der Analyse berichteten die Süddeutsche Zeitung, der NDR und die Tagesschau am 30. Juni 2020. Beispiele aus der Arbeit der Forscherinnen und Forscher sind unter unacceptable-privacy.github.io zu finden.

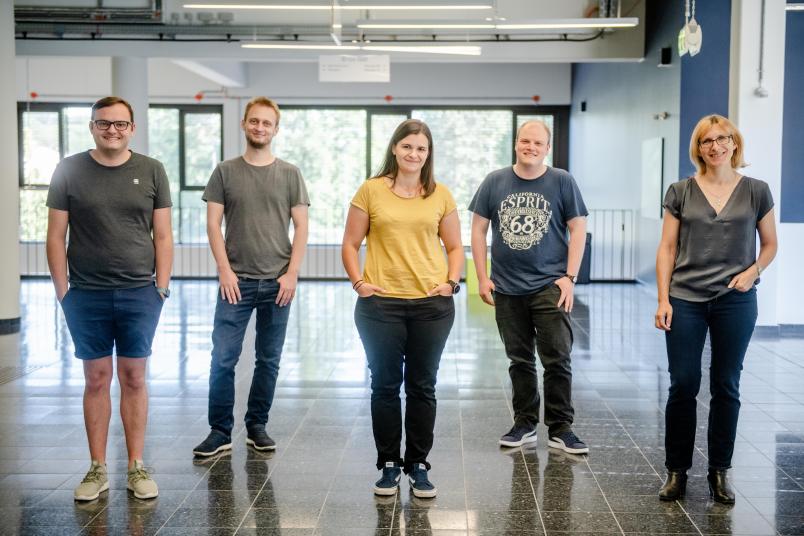

Für das Projekt kooperierte Lea Schönherr aus der RUB-Arbeitsgruppe Kognitive Signalverarbeitung von Prof. Dr. Dorothea Kolossa am Horst-Görtz-Institut für IT-Sicherheit (HGI) der RUB mit Dr. Maximilian Golla, früher ebenfalls am HGI, jetzt am MPI für Sicherheit und Privatsphäre, sowie Jan Wiele und Thorsten Eisenhofer vom HGI-Lehrstuhl für Systemsicherheit von Prof. Dr. Thorsten Holz.

Alle großen Hersteller im Test

Die IT-Expertinnen und -Experten testeten die Sprachassistenten von Amazon, Apple, Google, Microsoft und Deutscher Telekom sowie drei chinesische Modelle von Xiaomi, Baidu und Tencent. Sie spielten ihnen stundenlang deutsches, englisches und chinesisches Audiomaterial vor, unter anderem einige Staffeln aus den Serien „Game of Thrones“, „Modern Family“ und „Tatort“ sowie Nachrichtensendungen. Auch professionelle Audio-Datensätze, die zum Training von Sprachassistenten verwendet werden, waren dabei.

Alle Sprachassistenten waren mit einer Diode versehen, die registrierte, wann die Aktivitätsanzeige des Sprachassistenten aufleuchtete, das Gerät also sichtbar in den aktiven Modus schaltete und somit ein Trigger auftrat. Außerdem registrierte das Setup, wann ein Sprachassistent Daten nach außen sendete. Immer wenn eines der Geräte in den aktiven Modus schaltete, protokollierten die Forscher, bei welcher Audiosequenz das der Fall war. Manuell werteten sie später aus, welche Begriffe den Sprachassistenten getriggert hatten.

Fehltrigger identifiziert und selbst erzeugt

Aus diesen Daten erstellte das Team eine erste Liste von über 1.000 Sequenzen, die Sprachassistenten fälschlicherweise triggern. Abhängig von der Betonung hört Alexa im Englischen beispielsweise auf die Wörter „unacceptable“ und „election“ oder Google auf „OK, cool“. Im Deutschen lässt sich Amazon beispielsweise durch „Am Sonntag“ und Siri durch den Begriff „Daiquiri“ täuschen.

Um zu verstehen, was diese Begriffe zu Fehltriggern macht, zerlegten die Forscherinnen und Forscher die Wörter in ihre kleinstmöglichen Klangeinheiten und identifizierten die Einheiten, die häufig von den Sprachassistenten verwechselt wurden. Basierend auf diesen Erkenntnissen erzeugten sie neue Triggerwörter und zeigten, dass diese die Sprachassistenten ebenfalls anspringen lassen.

„Die Geräte sind mit Absicht etwas liberal programmiert, weil sie ihre Menschen verstehen können sollen. Sie springen also eher einmal zu viel als zu wenig an“, resümiert Dorothea Kolossa.

Audioschnipsel werden in der Cloud analysiert

Die Wissenschaftler untersuchten genauer, wie die Hersteller Fehltrigger auswerten. Typisch ist ein zweistufiger Prozess. Zunächst analysiert das Gerät lokal, ob in der wahrgenommenen Sprache ein Triggerwort enthalten ist. Vermutet das Gerät, das Aktivierungswort gehört zu haben, fängt es an, dass derzeitige Gespräch für eine weitere Analyse mit mehr Rechenpower in die Cloud des Herstellers hochzuladen. Identifiziert die Cloud-Analyse den Begriff als Fehltrigger, bleibt der Sprachassistent stumm, nur seine Kontrollleuchte leuchtet kurz auf. In diesem Fall können bereits mehrere Sekunden Audiomitschnitt bei den Herstellern landen, wo sie von Menschen transkribiert werden, um solch einen Fehltrigger in der Zukunft zu vermeiden.

Die Hersteller müssen einen Spagat zwischen Datenschutz und technischer Optimierung schaffen.

Thorsten Holz

„Aus Privacy-Sicht ist das natürlich bedenklich, weil teils sehr private Unterhaltungen bei Fremden landen können“, sagt Thorsten Holz. „Aus Engineering-Sicht ist das Vorgehen hingegen nachvollziehbar, denn die Systeme können nur mithilfe solcher Daten verbessert werden. Die Hersteller müssen einen Spagat zwischen Datenschutz und technischer Optimierung schaffen.“