Elektromobilität

Dieser Säule kannst du trauen

Elektroautonutzer wünschen sich ein möglichst dichtes Netz an Ladesäulen. Unmöglich wäre es, sie alle zu überwachen, um zu verhindern, dass Betrüger sich daran zu schaffen machen. So könnten wir trotzdem sicher laden.

Zukunftsvisionen für die Elektromobilität sehen ein dichtes Netz an Ladesäulen vor. An Autobahnraststätten, auf Parkplätzen oder auch an einsamen Landstraßen könnten sie zu finden sein. Anders als an herkömmlichen Tankstellen wäre kein Betreiber vor Ort, der kontrolliert, was beim Ladevorgang passiert. Ein Problem. Denn völlig unbeobachtet könnten sich Betrüger Zugang verschaffen und die Ladesäule manipulieren. Wie kann der Stromanbieter sicher sein, dass die Säule genauso viel abrechnet, wie geladen wurde? Wie kann der Nutzer sicher sein, dass er nicht zu viel bezahlt?

Diesen Fragen widmet sich das Team der Arbeitsgruppe Sichere Hardware im Projekt Secmobil. Gemeinsam mit zahlreichen Partnern aus der RUB, anderen Forschungseinrichtungen und aus der Industrie haben sie eine manipulationssichere Ladesäule entwickelt, die noch dazu den Datenschutz der Nutzerinnen und Nutzer gewährleistet.

Komfort vor Sicherheit

„Entwickler stürzen sich normalerweise immer zuerst auf die funktionalen Aspekte einer Technologie, bevor versucht wird, sie sicher zu machen“, weiß Prof. Dr. Tim Güneysu, Leiter der Arbeitsgruppe Sichere Hardware.

Vorrangiges Ziel für die Elektromobilität ist bislang zum Beispiel, die Reichweite der Autos zu erhöhen, die Ladedauer zu verkürzen sowie das Netz an Ladesäulen auszubauen. Daten- und Manipulationsschutz wurden bislang kaum beachtet. Diese Lücke schließt Secmobil. In Zusammenarbeit mit Kolleginnen und Kollegen der RUB entwickelte Güneysus Team einen Sensor für Ladesäulen, der drei Funktionen vereint: Er misst den Stromverbrauch beim Ladevorgang, detektiert Manipulationen der Ladesäule und verschlüsselt die erhobenen Daten, bevor sie für die Abrechnung des Ladevorgangs an den Betreiber der Säule gesandt werden

„Unsere Absicht zu Beginn des Projekts war, dass wir eine existierende Ladesäulenlösung von einem Hersteller bekommen und diese dann bezüglich der Sicherheitsaspekte auf den Prüfstand stellen“, erzählt Güneysu. Aber die Hersteller wollten sich nicht in die Karten gucken lassen. Also baute das Team eine eigene Säule.

„Wir haben uns gefragt, wie das Sicherheitskonzept für eine Ladesäule aussehen muss, um Angriffe zu vermeiden oder zu detektieren, selbst wenn sie – salopp gesagt – völlig unbeobachtet und frei zugänglich an jedem Feldweg steht.“

Wie Ladesäulen manipuliert werden können

Wie könnte man eine Ladesäule überhaupt manipulieren? Die Ladestrommessung erfolgt über die Magnetfelder, die auftreten, wenn der Strom durch die Ladesäule ins Auto fließt. Platziert man einen Dauermagneten an der richtigen Stelle in der Ladesäule, kann das bereits die Messung stören, und der Zähler läuft zu langsam.

Solche Manipulationen können die RUB-Forscher zwar auch an ihrer Ladesäule nicht verhindern, aber sie können sie detektieren. Dazu messen sie den Stromfluss an mehreren Stellen des Ladekabels. Alle Messpunkte stehen dabei in einer fest definierten Beziehung zueinander, die einem Angreifer nicht bekannt ist. Sollte jemand dennoch versuchen, die Ladestrommessung am Ladekabel zu manipulieren, entstehen Abweichungen innerhalb des Bezugssystems. Der RUB-Sensor erkennt diese sofort und gibt eine Warnung an den Ladesäulenbetreiber aus.

Die nächste Gefahr

Ist die Messung korrekt gelaufen, liegen folgende Daten vor: Stromverbrauch, Ladezeitpunkt, Ladeort sowie nutzerbezogene Daten, wenn er oder sie sich zum Beispiel mit seinem neuen elektronischen Personalausweis oder einer Prepaid-Chipkarte an der Ladesäule ausgewiesen hat. Die Informationen müssen für die Abrechnung auf sicherem Wege zum Betreiber der Ladesäule übermittelt werden. Das läuft oft über das Mobilfunknetz und Internet. Hier lauert potenziell die nächste Gefahr.

Wenn sich ein Angreifer über diese Datenschnittstelle in die Ladesäule hackt, könnte er die korrekt gemessenen Daten nachträglich auf digitalem Wege verändern. Doch auch das weiß der Bochumer Sensor zu verhindern. Er schnürt bereits im Ladestromsensor alle Informationen untrennbar zu einem verschlüsselten Paket zusammen. Dazu nutzt die Forschungsgruppe kryptografische Methoden wie Verschlüsselungstechniken zur Datenübertragung und digitale Signaturen zum Integritätsschutz der Daten.

Selbst wenn jemand die Säule hackt, kann er das Datenpaket daher nicht unbemerkt verändern. „Es bleibt lediglich die Möglichkeit, die Datenschnittstelle zu blockieren“, erläutert Tim Güneysu. „Aber dann wird der Betreiber vermutlich bei einer Routineprüfung schnell merken, dass er keine Abrechnungsdaten von einer Säule mehr erhält, obwohl daraus Energie bezogen wurde.“

Je mehr Bauteile man im Gerät hat, desto schlechter lässt es sich schützen.

Tim Güneysu

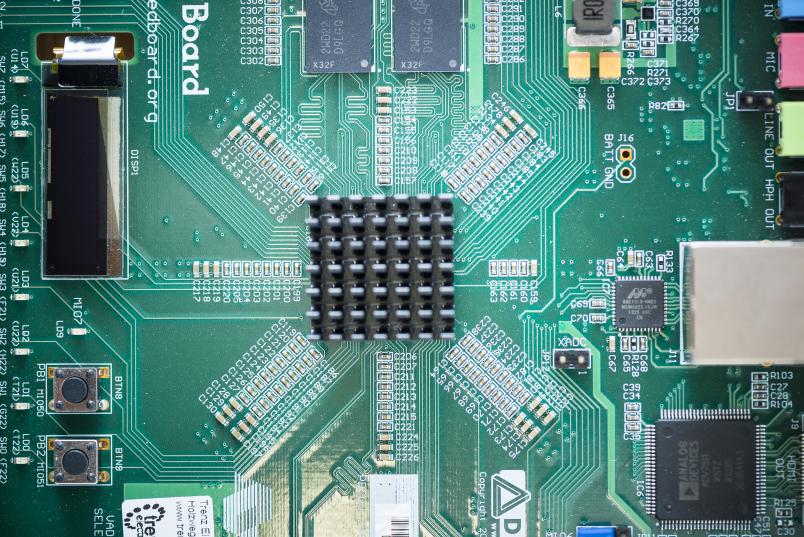

Eine Besonderheit des Projekts ist es, dass das Team einen einzigen Chip einsetzt, der alle drei Funktionen integriert – Ladeströme messen, Manipulationen detektieren, Daten sicher verpacken. Denn: „Je mehr Bauteile man im Gerät hat, desto schlechter lässt es sich schützen“, weiß Güneysu.

Wenn es verschiedene Bauteile gibt, müssen diese zwangsläufig miteinander kommunizieren. Diese Kommunikationskanäle haben sich in der Vergangenheit jedoch als leicht verwundbare Ziele für Angreifer herausgestellt. „Deshalb haben wir die elektromechanischen Aufgaben und die kryptografischen Schutzfunktionen in einen Chip integriert“, so der Ingenieur.

Den Sensor setzte das Team in Form einer rekonfigurierbaren Hardware um. Dabei handelt es sich um einen Chip, den man von der Stange kauft und erst nachträglich mit einer Hardwareschaltung konfiguriert. „Unsere Entwicklungsplattform ist nicht ganz billig“, sagt Güneysu, „aber für einen Prototypen kein Problem. Ein Industriehersteller könnte den Sensor problemlos als günstige Massenware fertigen.“

Das Secmobil-Team entwickelt aber nicht nur einen sicheren Sensor und eine sichere Ladesäule. Gemeinsam mit Partnern von der Westfälischen Hochschule in Gelsenkirchen stellen die Forscher den Energielieferanten auch Werkzeuge zur Verfügung, um die geschützten Abrechnungsdaten wieder für deren Infrastruktur aufzubereiten. Es muss zum einen entschlüsselt und zum anderen geprüft werden, ob das übertragene Datenpaket intakt ist.

„Eine solch sichere Schnittstelle beim Betreiber ist aufgrund der eingesetzten Protokolle gar nicht so einfach zu realisieren“, erzählt der IT-Sicherheitsforscher. „Die dort existierende Infrastruktur lässt sich nicht leicht und kurzfristig verändern, ohne dass es für das operative Geschäft des Betreibers problematisch werden kann.“

Sicher laden an der RUB

Deshalb muss das Werkzeug erst einmal auch ein wenig Übersetzungsarbeit leisten. Nachdem es mit kryptografischen Methoden verifiziert hat, dass die Daten korrekt übermittelt wurden, bereitet es diese für den jeweiligen Kommunikationsstandard beim Betreiber auf. Auf diese Weise haben die Wissenschaftlerinnen und Wissenschaftler einen sicheren Ladevorgang vom Anfang bis zum Ende umgesetzt. Wer ohne Bedenken sein Elektroauto laden will, kann das auf dem Campus der Ruhr-Universität tun.