Informationstechnik

Sicherheitslücken in PDF-Verschlüsselung

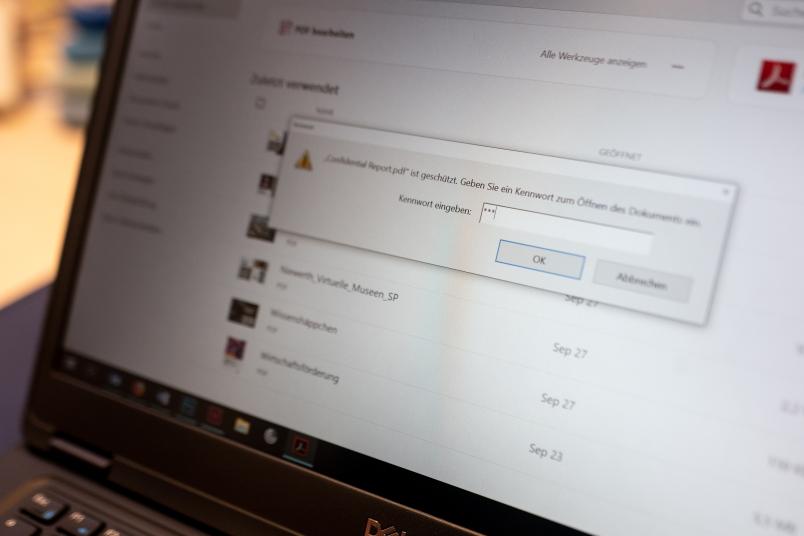

Die Verschlüsselung soll vertrauliche Dokumente wie Patientenakten oder Industriekorrespondenz schützen. Angreifer können sich die Inhalte allerdings im Klartext zuschicken lassen.

Verschlüsselte PDF-Dokumente sollen eine vertrauliche Übermittlung von Daten ermöglichen. Forscher der Ruhr-Universität Bochum und der FH Münster zeigten jedoch, dass Angreifer die Dokumente trotz Verschlüsselung so manipulieren können, dass sie sich den lesbaren Inhalt vom Opfer zuschicken lassen können. Die IT-Experten testeten 27 verbreitete PDF-Reader für Windows, Mac-OS und Linux, die alle verwundbar waren, unter anderem die gängigen Anwendungen Adobe Acrobat und Foxit. Die Ergebnisse veröffentlichten die Wissenschaftler am 30. September 2019 online.

Schwachstellen gemeldet

Da die Sicherheitslücken weit verbreitet waren, meldeten die Wissenschaftler sie im Mai 2019 dem Computer Emergency Response Team des Bundesamtes für Sicherheit in der Informationstechnik. Die Gruppe um Prof. Dr. Jörg Schwenk vom Bochumer Horst-Görtz-Institut für IT-Sicherheit half, gemeinsam mit Fabian Ising und Prof. Dr. Sebastian Schinzel vom Institut für Gesellschaft und Digitales der FH Münster, die Schwachstellen zu schließen.

PDF-Verschlüsselung kommt in vielen Bereichen zum Einsatz, um vertrauliche Dokumente sicher über das Netz auszutauschen. Einige medizinische IT-Systeme und -Geräte sind in der Lage, beispielsweise die Gesundheitsakten der Patienten als PDF zu verschlüsseln und zu übertragen. Netzwerkfähige Drucker und Scanner bieten ebenfalls PDF-Verschlüsselung an, um eingescannte Dokumente zu schützen. In der Industrie werden teils auch E-Mails als verschlüsselte PDF-Dokumente verschickt, wenn andere Verschlüsselungsmethoden nicht möglich sind.

Entschlüsseltes Dokument wird zum Angreifer geschickt

Bei ihrer Arbeit gingen die Forscher davon aus, dass der Angreifer Zugriff auf ein verschlüsseltes PDF-Dokument erhält, indem er beispielsweise eine E-Mail an das Opfer abfängt. Auch ohne das Passwort zum Entschlüsseln des Dokuments zu besitzen, kann der Angreifer die Datei manipulieren und darin Befehle für eine spätere Aktion verstecken. Dann leitet er das manipulierte verschlüsselte PDF-Dokument an das Opfer weiter. Gibt das Opfer das Passwort ein und öffnet das Dokument, wird der versteckte Befehl ausgeführt und der nun entschlüsselte Inhalt automatisch an den Angreifer geschickt.

Zwei Sicherheitslücken

Zwei verschiedene Schwachstellen – Direct Exfiltration und CBC Gadgets genannt – ermöglichten es den Forschern, diese Art von Angriff durchzuführen. Alle getesteten Desktop-Anwendungen zum Lesen von PDF-Dokumenten enthielten mindestens eine der beiden Sicherheitslücken. Eine Übersicht über die betroffenen Anwendungen stellen die Forscher auf ihrer Webseite bereit. Dort finden sich auch technische Details zu den Angriffen.

Die Forscher raten alle Nutzerinnen und Nutzern von PDF-Readern zu überprüfen, ob sie die vom Angriff betroffene oder eine ältere Version installiert haben. Falls ja, sollten sie ein Software-Update durchführen, sofern verfügbar, oder den Softwareanbieter kontaktieren.